Ostrzeżenie przed przekrętem na pulpit zdalny (remote access scam)!

autor: Daria

| 2020-12-23 08:29:44

Jako specjalistów od zdalnego pulpitu, zainteresował nas temat, który w ostatnich dniach coraz częściej zaczął być przywoływany w mediach. Przekręt na zdalny pulpit (remote access scam), gdyż o nim mowa, to problem, który dotykać zaczyna coraz większą część polskiego, ale i globalnego społeczeństwa.

Cyberprzestępstwa w ogóle, z roku na rok zbierają coraz większe żniwa. Nie mowa już nawet o milionach, lecz dziesiątkach miliardów dolarów, które według szacowanych strat poniosą tylko w tym roku użytkownicy internetu. Tracone w wyniku cyberoszustw kwoty, konsekwentnie ulegają trendom wzrostu każdego roku. Wśród tego typu internetowych przestępstw wymienić można kradzież tożsamości, naruszenie praw autorskich, nieuprawnione wykorzystanie zasobów czy phishing, czyli wyłudzanie informacji. To nim dzisiaj się zajmiemy. Wcześniej jednak trochę statystyk.

Phishing liderem cyberprzestępstw

Według publikowanego corocznie raportu CERT (Computer Emergency Response Team), w 2019 roku w Polsce, zarejestrowano 6484 przypadków ataków w cyberprzestrzeni. W porównaniu do roku 2018, to wzrost o 73 pkt. proc. (3739 przypadków). Od kilku już lat, przodującym rodzajem ataków jest phishing. W roku ubiegłym było to 54,2 proc. wszystkich zarejestrowanych incydentów, a dwa lata temu 44,3 proc. Trend wzrostu utrzymuje się nieustannie od 10 lat. Udowadnia to, że komputerowe oszustwa, z roku na rok awansują na problem coraz większej rangi.

O ile na przykładzie naszego kraju skupiliśmy się na dynamice ataków, tak w skali globalnej przytoczymy kilka kwot pieniężnych. Na podstawie opublikowanych danych udało nam się dowiedzieć, że obywatele Stanów Zjednoczonych w roku 2019, w wyniku internetowych przestępstw stracili 3,5 mld dolarów (2019 FBI Internet Crime Report). W Kanadzie kwota ta wynosiła 102,5 mln dolarów (Canadian Anti-Fraud Centre), region APAC odnotował stratę w wysokości 650 mln dolarów (The ASEAN Post), Australia zaś straciła prawie 143 mln dolarów (the Australian Competition and Consumer Commission).

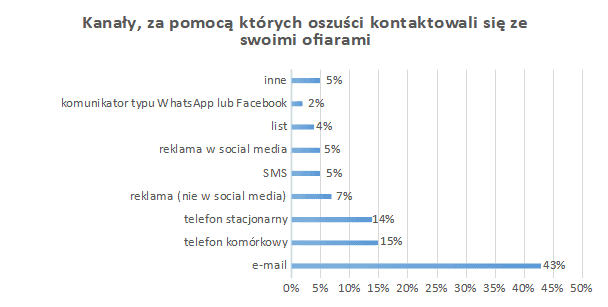

Jakim kanałem najczęściej atakują oszuści?

Na podstawie finalnego raportu „Scams and fraud experienced by consumers” opublikowanego w styczniu tego roku przez Komisję Europejską, sporządziliśmy wykres ukazujący procentowy udział poszczególnego kanału w całkowitej liczbie zgłoszonych oszustw, których dokonali przestępcy w Europie.

Źródło: „Scams and fraud experienced by consumers”, European Commision, 2020

Zauważyć można, iż prawie połowa przypadków oszustw zainicjowana została drogą mailową. Tylko 15% przestępców kontaktowało się poprzez telefon komórkowy, a popularne komunikatory typu WhatsApp czy Facebook to zaledwie 2% przypadków. Wiemy więc, gdzie możemy spodziewać się potencjalnego ataku. Dlatego czas przejść do schematu działania.

Źródło: „Scams and fraud experienced by consumers”, European Commision, 2020

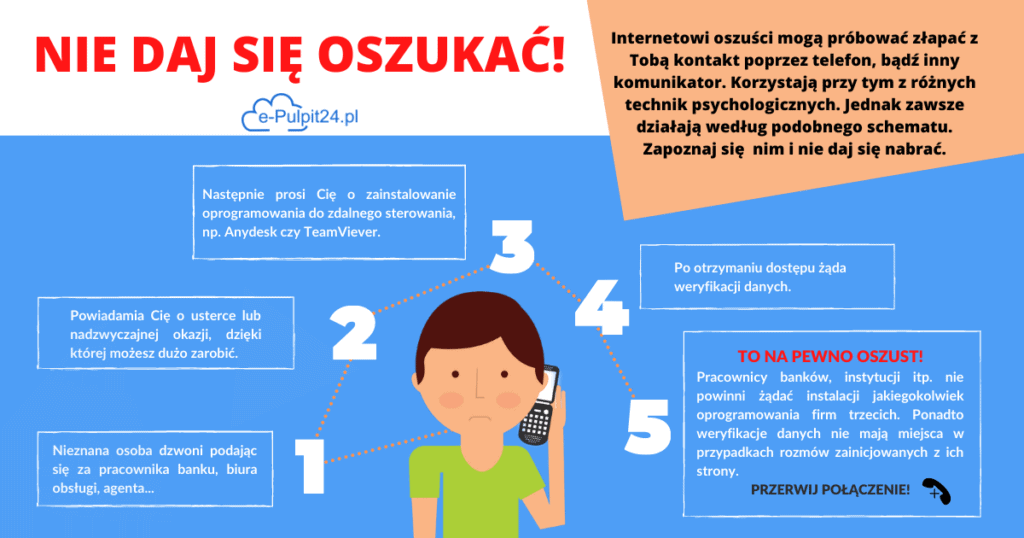

Jak to działa?

Niezależnie od tego, którym kanałem posługiwać się będzie oszust, schemat działania zazwyczaj jest taki sam. Pierwszym alarmującym sygnałem jest otrzymanie nagłego telefonu od obcej osoby lub maila, z którego wynika, że otrzymaliśmy szansę szybkiego i dużego zarobku lub dotyczy jakiejś awarii naszego sprzętu. Osoba ta podawać się może za pracownika banku, biura obsługi jednej z popularnych sieci komórkowych lub agenta biura maklerskiego. Od koloru do wyboru – możliwości ogranicza wyłącznie wyobraźnia przestępcy.

Jesteśmy pewni, że podczas rozmowy próbował będzie różnych socjotechnik, by wzbudzić nasze zaufanie i zainteresowanie. Jeśli zauważy, że „połknęliśmy haczyk”, jego dalszym krokiem będzie skłonienie nas do zainstalowania aplikacji zdalnego pulpitu bądź uzyskania dostępu do naszego urządzenia w inny sposób. Co bardzo ważne – dzwoniący/mailujący może znać nasz PESEL, dane osobowe lub inne wrażliwe dane, takie jak hasła do naszych aplikacji (większość z nich naprawdę bardzo łatwo jest zdobyć)!

Po zainstalowaniu pulpitu zdalnego czas na dostęp do naszych kont. W tym przypadku oszust poinformuje nas, że musi się zalogować na nasze konto w celu dokonania nietypowych czynności. Może to być pewien problem techniczny lub poinstruowanie nas jak dokonywać pewnych czynności. Oszuści posługiwać się mogą specjalistycznym słownictwem, by wzbudzić w nas niepokój.

Ostatnim krokiem jest uzyskanie weryfikacji danych. Podając kod autoryzujący do przelewu czy innej czynności jest już po wszystkim. Na naszych oczach i za naszym pozwoleniem zostaliśmy właśnie obrabowani.

Pomysłowość cyberprzestępców nie zna granic

W zależności od kraju, przekręty na zdalny pulpit przybierają różne formy. W Polsce, dotychczas najpopularniejsze jest podszywanie się pod pracowników banków, sieci komórkowych lub maklerów. Za granicą zaobserwowano inne rodzaje scamu (oszustw):

- w Australii popularnym schematem było podszywanie się oszustów pod duże przedsiębiorstwa, np. Microsoft. Informowali swoje ofiary o rzekomym zhakowaniu łącza lub odbieraniu z komputera dziwnych sygnałów. Oszustwo działało pod przykrywką naprawy danej usterki.

- na Węgrzech oszuści kryli się za ofertami sprzedaży nieruchomości po atrakcyjnych cenach. Zazwyczaj sprzedawane z powodu nagłej przeprowadzki. Oszuści nigdy nie byli na miejscu, dlatego ograniczali się do wysyłania zdjęć i filmików, które mogły być odebrane tylko za pomocą aplikacji zdalnego pulpitu.

- W Stanach Zjednoczonych częstym przypadkiem scamu były oszustwa na karty podarunkowe. Dzwoniąc do swojej ofiary i podając się za urzędnika lub pracownika innej instytucji, informowali ofiarę o długach, które należy opłacić za pomocą kart podarunkowych, by uniknąć więzienia.

Nie bądź zdany na łaskę oszustów

Wbrew pozorom, uniknięcie kradzieży naszych pieniędzy przez internetowych złodziejaszków wcale nie jest takie trudne. Znamy już schemat ich działania i wiemy z jakich kanałów korzystają najczęściej, chcąc złapać z nami kontakt. Posiadając tą wiedzę oraz postępując według kilku prostych zasad, uda nam się z łatwością uniknąć statusu ofiary internetowego oszusta.

Czy jestem już bezpieczny?

Świadomość zagrożenia to kluczowy element w walce z oszustami. Będąc czujnym i wiedząc, czego możemy się spodziewać, szanse na pozostanie ofiarą drastycznie maleją. Jednak nie znikają w ogóle. Często wystarczy uśpienie naszej czujności tylko na przysłowiową „sekundę”. Pieniądze stracone w wyniku internetowego oszustwa mogą być już nie do odzyskania, gdyż banki jako linię obrony najprawdopodobniej przyjmą rażące niedbalstwo, które będzie miało wpływ na ewentualny zwrot pieniędzy.

Nie wiesz, jak dokładnie działa zdalny pulpit? Skontaktuj się z nami!

Jeśli chciałbyś wiedzieć więcej na temat zdalnego pulpitu, czyli głównego bohatera tego artykułu, zapraszamy do kontaktu:

Pamiętaj, że ufając sprawdzonemu dostawcy usługi nie musisz bać się, że dostęp do Twojego komputera wpadnie w niepowołane ręce.